SMAVE AI FUZZER

基于AI生成對抗學習的網絡Fuzzing測試工具

覆蓋多種不同行業網絡通訊協議、基于機器學習的網絡報文擬態學習與攻擊的自動化智能模糊測試工具

基于AI生成對抗學習的網絡Fuzzing測試工具

模擬主流網絡交換設備外觀,內置帶有機器學習能力的網絡報文分析與生成系統。通過對接入其上的網絡報文模式的學習,自動化生成擬真于真實報文的攻擊報文,用于對專用系統及帶有私有協議的網絡系統進行更強針對性的安全性測試。

網絡通訊安全發展現狀

■ 面臨的問題

攻擊面正在擴大:2020年存在250億網絡設備

風險更高:關鍵業務軟件和設備的未知漏洞可以造成 重大的威脅

預防為主:主動發現并修復未知漏洞可以預防攻擊并降低成本

■ 傳統網絡協議測試技術

規則匹配引擎技術:

對于規則靈敏度的調試必然要耗費大量的人力和時間

規則匹配引擎實現報文的監測預警是不完美且低自動化的

測試深度有限

■ 傳統的模糊測試技術

測試方法不具備普適性

人工分析協議規約設計耗時耗力,測試流程不夠自動化

在不知道網絡通訊協議的內部特征的情況下無法進行功能測試

人工智能技術成為重要的技術手段

攻擊者可能利用人工智能系統作為輔助進行攻擊

■ 關鍵性人工智能系統將成為下一個攻擊者和黑客的關注目標

■ 通過人工智能,攻擊者可創建出超逼真的虛假信息攻擊活動

■ 由人工智能驅動的攻擊工具可以發動更為復雜的針對性攻擊

防御者可能越來越依賴AI技術來應對網絡攻擊并識別漏洞

■ 防御者也在使用人工智能進一步強化安全環境,防御攻擊

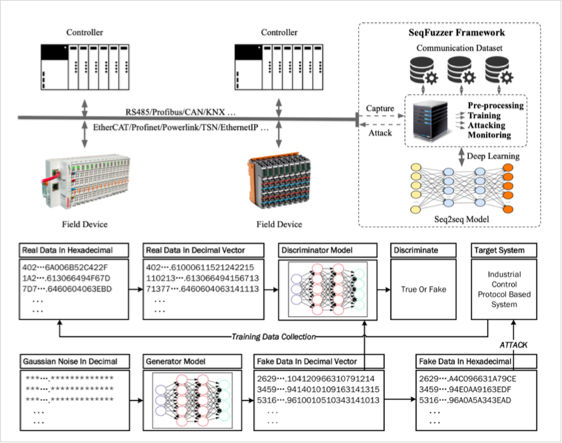

SMAVE AI FUZZER 產品框架

■ Fuzz Player

模糊執行器展開攻擊向量,自動生成若干組模糊攻擊數據,與測試目標形成交互

■ Fuzz Engine

模糊引擎根據測試集定義的消息,生成模糊攻擊向量,并分發給模糊執行器。系統提供多種引擎框架類型供選擇,以便于滿足用戶的定制需求

■ Reactor

后臺進程管理模塊,新增測試主機,只需要拷貝一份軟件,分配Reactor名,并啟動該管理任務,就能自動加入模糊測試系統進行測試

■ User Interface

采用B/S架構,開放RestAPI接口,同時提供CLI命令行接口

■ Fuzz Dictionary

插件式字典,用戶可以繼承模板類,定義自己的模糊字典類,實現任意方式的字典類型,包括而不限于數據生成、變換、列表、文件等方式

測試引擎架構

產品優勢

■ 自帶多種模糊測試變異規則,同時對不同通訊協議的狀態機和流程進行深度定制,可以在誤報率極低的情況下,發現潛在的未知漏洞和缺陷

■ 高度可定制化,用戶可以根據平臺已有的通訊協議模版或規則進行新增和定制,滿足一切深度模糊測試的可行性需求

■ 無線模糊領域絕對領先地位,是目前唯一支持WIFI–5G、WIFI- 6、USB,支持適配不同廠家無線驅動,實現STA&WPA狀態機下的高效漏洞挖掘機制的模糊測試平臺

■ 提供多種檢測策略&變異規則:40多種自研漏洞變異檢測算法策略模擬主流網絡交換設備外觀

支持的通訊協議模塊

通過覆蓋不同行業的通訊協議集,來滿足不同行業的漏洞挖掘需求。除下述列舉的協議外,還包括諸如5G、NB-IOT、V2X 等不同行業的模糊測試模塊。

① 物聯網領域:包括WIFI、Bluetooth、MQTT、UPNP、TCP/IP等協議適用于物聯網設備制造商;路由器、手機、機頂盒、智能穿戴設備、物聯網醫療設備等等漏洞挖掘套件。

② 汽車領域:包括AMQP、Audio-、MP3、MP4、XMPP、MQTT、WIFI.藍牙、BLE、CAN總線等等。針對汽車內部通信協議以及無線通信與核心動力控制協議的漏洞挖掘套件。

③ 工控領域:包括Modbus PLC、Modbus Master、DNP3 Server、 COAP等等。針對工控協議漏洞挖掘套件,適用于電力、水利、石油工業等等。

④ 金融領域:包括FTP、HTTP、IPSec、IPV4、IPV6、PPPOE、SNMP、SSH、TLS、SSL、SMP等等。針對銀行、財務、金融通用架構的通信傳輸漏洞挖掘套件。

部分漏洞產出

■ MTK-WIFI 芯片驅動kernal漏洞——漏洞影響范圍:小米 / D-link / TP-link / Netgear /

Motorola / Wevo / Visionicom / Winstars / ZBT / Youhua等

■ 某智能手表的wifi劫持漏洞

■ 某安全路由器的拒絕服務漏洞

■ Android 802.11 - WPA Supplicant EPOL 狀態機的拒絕服務漏洞

■ Ubuntu藍牙驅動Pair Bypass漏洞

■ 某知名車企BLE T-Box Crash 漏洞

■ MTK 芯片 拒絕服務漏洞 —— 漏洞影響范圍:小米/QiHoo 360等

■ Netgear 網卡驅動 windows 內核 buffer overflow

■ TP-link Beacon injection 漏洞

■ TP-link WPA Denail of service 漏洞

■ 某網聯汽車IVI藍牙驅動漏洞

■ 某車企IVI系統 WIFI-AP拒絕服務漏洞

■ ..............

產品對比

|

|

SMAVE AI FUZZER |

某D |

某B |

| 廠家 |

上海豐蕾信息科技有限公司 |

美國 |

以色列 |

| Wifi-5G 頻段 |

支持Wifi-5G頻段模糊測試 |

不支持 |

不支持 |

| 檢測用例更新周期 |

1月/次 |

3~6月/次 |

不提供支持(需自定義) |

| 誤報率 |

15% |

32% |

36% |

| 檢測策略 |

提升例如內核耗盡,拒絕服務的檢測效率 |

對內核耗盡、拒絕服務等檢測效率較低 |

對內核耗盡、拒絕服務等檢測效率較低 |

| 默認檢測算法支持 |

多種變異算法聯合檢測 |

1種變異算法 |

基于xml自定義變異模板 |

| 用例定制 |

支持根據系統特性的定制用例更新 |

開放SDK接口需二次開發 |

不提供,用戶需自定義測試用例 |

| 售后服務 |

提供通信安全培訓、輔助漏洞修復、7*24技術支持等 |

提供技術支持 |

提供技術支持 |

覆蓋行業

協議模糊測試覆蓋行業范圍廣泛,包括網聯汽車、物聯網、智能醫療、工業控制、通訊、金融、政府、軍工和科研院所等多種行業以及單位。